Windows Password Recovery - интеллектуальная атака

Интеллектуальная атака (AI attack или Artificial Intelligence attack) это новый тип атаки, разработанный нашей компанией, основанный на методе социальной инженерии и не применявшийся ранее в программах для восстановления паролей.

Интеллектуальная атака в основном используется при импорте хэшей с локального компьютера. Атака сканирует локальный компьютер, индексирует жесткие диски и создает список найденных слов и паролей, анализирует их, на основе анализа создает предпочтения пользователя, производит мутацию найденных слов и после этого выполняет подбор паролей.

С помощью данной атаки можно, не прибегая к долгим и затратным вычислениям, практически мгновенно восстанавливать некторые пароли, зашифрованные при помощи хэш функций. Основная идея интеллектуальной атаки состоит в том, что обычный пользователь в качестве своих паролей очень часто выбирает похожие слова и словосочетания или руководствуются одним и тем же правилом создания паролей. Зная это, можно попытаться вычислить это правило и подобрать начальный пароль.

Звучит довольно абстрактно, но на практике атака четко разбивает свою работу на четыре последовательных шага:

Шаг 1 Начало сбора приватной информации. В действие вступает модуль сбора и индексации паролей, который ищет все доступные и спрятанные в системе пароли, введенные когда-либо пользователем. Сюда входят пароли сети, ICQ, электронной почты, FTP, пароли учетных записей Windows, пароли сервера, LSA Secret и т.д.

Шаг 2 запускает модуль сбора и индексации данных. Во время этого шага анализируется активность пользователя (или всех пользователей, если выбран режим индексации, отличный от Light) в системе. После чего, на ее основе происходит создание списка слов - потенциальных паролей, выбранных из текстовых файлов, архивов, истории обозревателей интернет, почтовой переписки и др.

Шаг 3 включает в себя модуль семантического разбора базы найденных паролей и списка потенциальных паролей.

Шаг 4 На заключительном этапе модуль анализа данных производит мутацию слов и подбора паролей.

В начале работы атаки программа производит поиск всех известных ей паролей в системе. Для этого существуют 32 мини-модуля для расшифровки паролей системы, почты, браузеров, мессанджеров, архивов и т.д. Затем идет индексация файлов и данных в ходе которой производится создание потенциального словаря атаки. Третий модуль разбирает найденные пароли и слова по кирпичикам из которых в последнем модуле будут складываться новые сочетания для подбора и угадывания исходного пароля.

В среднем, при наименьшем уровне индексации и мутации, время атаки может варьироваться от 1 минуты до 10-15 минут, в зависимости от конфигурации вашей системы, сетевой активности пользователя и других факторов. На домашнем компьютере весь проход занимает, как правило, не более 7-8 минут. Естественно, чем сложнее уровень мутации и индексации, тем эффективнее поиск. Однако наивысший уровень индексации и анализа может занять часы и даже дни в зависимости от скорости алгоритма проверки пароля и количества пользователей в системе.

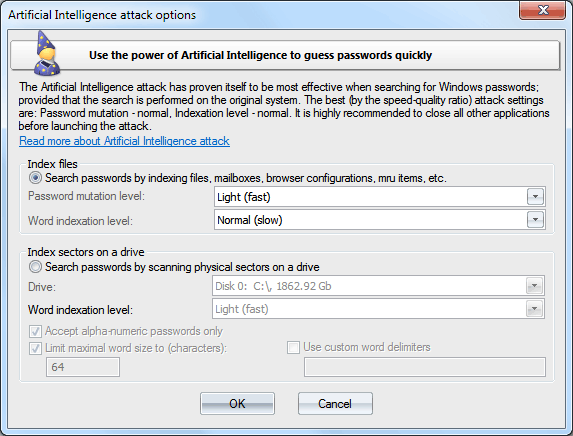

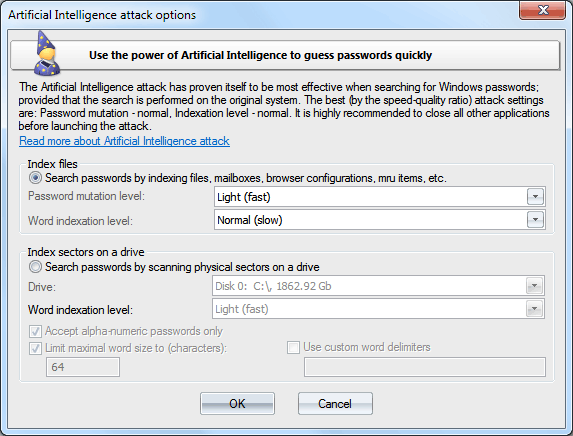

Наиболее эффективно интеллектуальная атака зарекомендовала себя при условии, что поиск ведется на исходной системе. Доступны всего две опции: глубина мутации паролей и уровень индексации слов. Наиболее предпочтительные варианты для проведения скоростной атаки - Light:Light. Для более глубокого, но и более медленного поиска, следует выставить данные опции в Normal или даже Deep.

Перед запуском интеллектуальной атаки рекомендуется закрыть все остальные программы!

Начиная с версии Windows Password Recovery 9.5 в Интеллектуальной атаке появился новый режим работы, который производит поиск паролей непосредственно в секторах выбранного диска, совместимый как с ASCII, так и UNICODE паролями. В этом режиме имеется ряд дополнительных настроек. Например, 'Word Indexation level' устанавливает уровень дополнительных мутаций всех найденных паролей. Будьте осторожны, сканирование всех секторов целевого диска, с установленной опцией мутации на 'Hard', может занять значительное время. Учтите также, что алгоритм посекторного сканирования неэффективен в случае, если на диске установлено шифрование. Например, при помощи программ Bitlocker или TrueCrypt.