Windows Password Recovery - загрузка хэшей из других программ

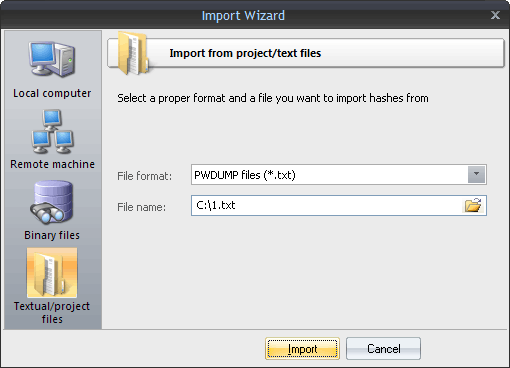

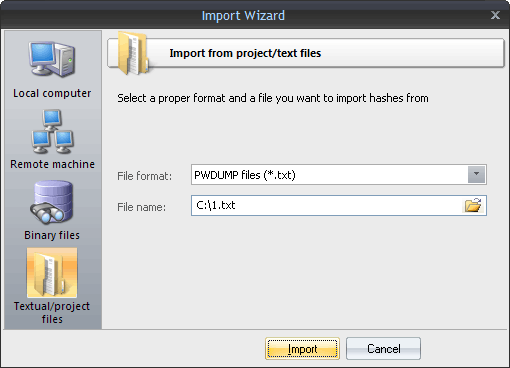

И, наконец, загрузить хэши в проект можно импортировав их из других программ. Поддерживаются следующие форматы:

LM/NTLM хэши

- PWDUMP - несмотря на многие недостатки, являющийся стандартом де-факто в форматах хранения хэшей паролей. Важно знать, что этот формат не имеет полноценной поддержки национальных символов. Поэтому, имена пользователей или комментарии могут отображаться некорректно. Windows Password Recovery поддерживает также текстовые PWDUMP файлы в формате UNICODE.

- L0phtCrack (*.lcs) - данный формат файлов используется в программе LophtCrack. Windows Password Recovery поддерживает все версии LCS файлов, начиная с v4.

- Файлы проектов *.hdt, которые используются в программе Proactive Password Auditor (бывшая PWSEX) фирмы ElcomSoft. Поддерживаются все версии этого формата, начиная с v3.

- *.hsh файлы, которые экспортируются программой Proactive System Password Recovery той же небезызвестной фирмы.

- Списки хэшей *.lst, создаваемые программой Cain & Abel. Windows Password Recovery поддерживает lst файлы начиная с версии v.4.9.12. В более ранних версиях LST файлов использовался разделитель ";" вместо "TAB". К сожалению, в самом LST нет маркера, указывающего на версию, поэтому если LST файл не читается, вам, возможно, придется вручную заменить все разделители полей на "TAB".

- *.winpsw файлы, создаваемые программой WinPassword, от старой доброй фирмы LastBit. Поддерживаются все версии WINPSW начиная с v6.

- Файлы проектов SamInside (*.hashes). Данный формат похож на текстовый файл PWDUMP, но более гибок, а в качестве разделителя полей использует символ 0х7f вместо двоеточия, что более логично.

- Файлы проектов InsidePro (*.hashes).. Данный формат тоже похож на текстовый файл PWDUMP и используется в программе InsidePro.

- Passcape Universal Configuration Files (*.puc). Данный контейнер используется в программе Reset Windows Password и может содержать несколько различных дампов.

- Простые хэши (*.*). Обычные хэши в текстовом формате, без разделителей (длина каждой строки 32 или 16 символов).

Кэшированные записи домена

- Passcape export/import files (*.peif). Этот формат может содержать кэшированные записи домена. Формат поддерживается в некоторых программах Passcape software. Например, в Network Password Recovery.

- Elcomsoft PSPR files (*.dcc). Текстовые файлы с кэшированными записями домена.

- CACHEDUMP files (*.txt or *.cachedump). Стандартный агрегатор для хэшей DCC тип 1. Этот формат устарел и содержит несколько ошибок.

- John The Ripper DCC2 files (*.txt). Текстовые файлы хэшей DCC тип 2 в формате программы John The Ripper.

Windows Hello PIN

- Hashcat/Elcomsoft/JtR хэши, текстовые файлы (обычно с расширением *.pin или *.txt), в которых находятся хэши Windows PIN. Будьте осторожны, этот формат содержит приватные мастер ключи, которые могут скомпрометировать безопасность пользователя!

Все возможные хэши

- Файлы резервных копий Reset Windows Password (*.zip), которые содержат все необходимые файлы для загрузки хэшей SAM, Active Directory, кэшированных паролей домена и Windows PIN, а также некоторые дополнительные данные, участвующие в мгновенной расшифровки этих хэшей. Утилита для поиска и резервного копирования паролей и файлов доступна в бесплатной редакции программы Reset Windows Password.

После импорта хэшей программа автоматически отмечает все хэши и запускает предварительную атаку. Данное действие опционально и может отключаться из общих настроек. По умолчанию эта опция включена.