Reset Windows Password v14.2

Telegram data recovery, Photo Database and Media Player investigation tools, and some more

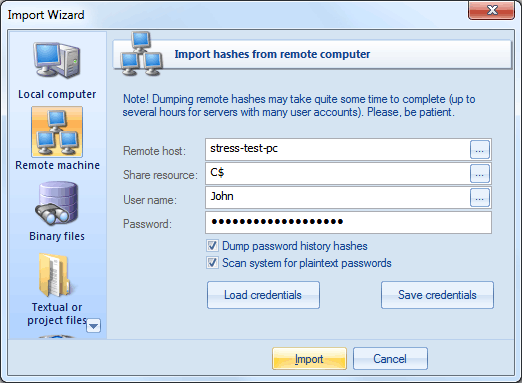

Windows Password Recovery - загрузка хэшей с удаленного компьютера

Этот пункт меню требует привилегий администратора на удаленном ПК.

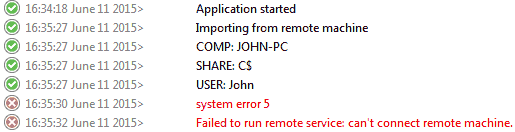

Иногда могут возникнуть трудности даже c учетной записью Администратора. При этом, при подключении к целевому ПК на базе Windows Vista/7/8/10 возникает следующая ошибка: When a user with an administrator account in a Windows Vista computer's local Security Accounts Manager (SAM) database remotely connects to a Windows Vista computer, the user has no elevation potential on the remote computer and cannot perform administrative tasks. If the user wants to administer the workstation with a SAM account, the user must interactively log on to the computer to be administered. Однако, в реестре Windows есть флаг, который позволяет отключить действие, применяемое по-умолчанию ко всем удаленным подключениям. Запустите редактор реестра на целевом ПК и откройте следующий куст: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\system Создайте DWORD ключ с именем LocalAccountTokenFilterPolicy и присвойте ему значение 1. После этого можно будет спокойно подключаться к любому расшаренному ресурсу. |