Network Password Recovery Wizard:

пароли и ключи беспроводных соединений

Этот пункт работает только если в системе установлен сервис Wireless Zero Configuration. Для того, чтобы определить, установлен он или нет, проделайте следующее:

Нажмите Пуск -> Все программы -> Стандартные, затем выберите Командная строка.

Введите sc query wzcsvc и нажмите ввод.

Если сервис Windows Zero Configuration активен, то вы увидите надпись STATE: RUNNING.

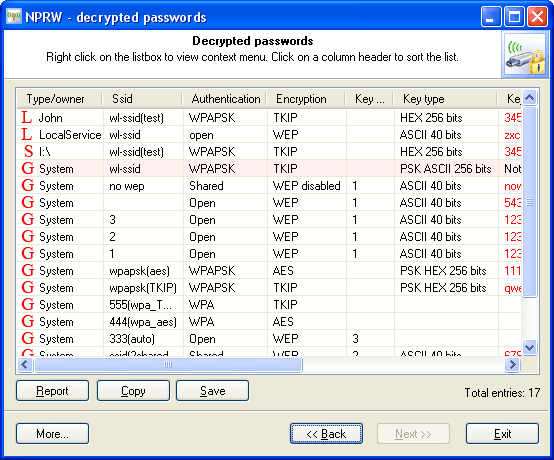

Пароли и ключи беспроводных соединений делятся на три типа, поэтому помечены соответствующими символами:

S(ystem) - ключи, полученные из системных конфигураций, хранящихся на съемном диске

L(ocal) - пароли последней конфигурации, сохраненной на локальном диске Мастером настройки беспроводной сети

G(lobal) - пароли и ключи беспроводных соединений, хранимые сервисом Windows Zero Configuration в реестре Windows

Network Password Recovery Wizard расшифровывает только те пароли, которые хранятся в Windows. Для этого иметь рабочее беспроводное подключение вовсе не обязательно. Пароли или ключи WEP расшифровываются сразу. Учтите только, что они (пароли WEP соединений) могут быть как в текстовом (ASCII), так и в шестнадцатеричном (HEX) формате, в зависимости от настройки беспроводного соединения.

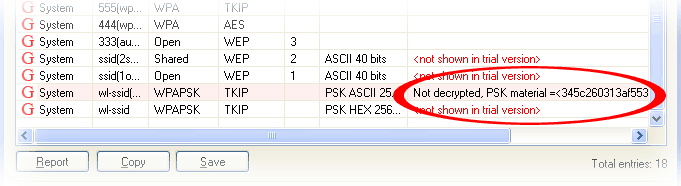

Пароли WPA-PSK не могут быть расшифрованы мгновенно. Если вы восстанавливаете забытый пароль WPA-PSK, знайте, Windows не хранит сам пароль. Напротив, используя сильный алгоритм хэширования PBKDF2 (HMAC SHA1 с 4096 итерациями), вычисляется хэш пароля, шифруется с помощью DPAPI и уже затем сохраняется в реестре. Расшифровать такой пароль невозможно, реально лишь подобрать его. Это и пытается делать программа NPRW путем перебора различных комбинаций для нахождения простых паролей. Поэтому, чем больше беспроводных соединений у вас в системе, тем дольше работает программа. В финальном диалоге нерасшифрованные пароли WPA-PSK выделены красным цветом.

С другой стороны, чтобы восстановить беспроводное подключение, знать старый пароль WPA-PSK вовсе необязательно. Вполне достаточно расшифрованного хэша или PSK material - именно такое название фигурирует в самой программе. Смотрите на картинке внизу. Так что в большинстве случаев, знание оригинального пароля WPA-PSK не нужно, достаточно ограничиться найденным хэшем PSK. При создании нового или восстановления старого беспроводного подключения оригинальный пароль WPA-PSK можно не вводить. Чтобы проделать этот трюк, скопируйте расшифрованный PSK material в буфер обмена Windows. Длина этого значения должна быть ровно 64 символа. Откройте 'Панель Управления' и запустите 'Мастер Беспроводного Подключения'. В нем выберите опцию 'установить новую беспроводную сеть' и затем 'Ввести сетевой ключ вручную'. Теперь скопируйте PSK хэш из буфера обмена в соответствующее поле ввода. Вернее таких полей должно быть два: дополнительное поле предназначено просто для подтверждения.

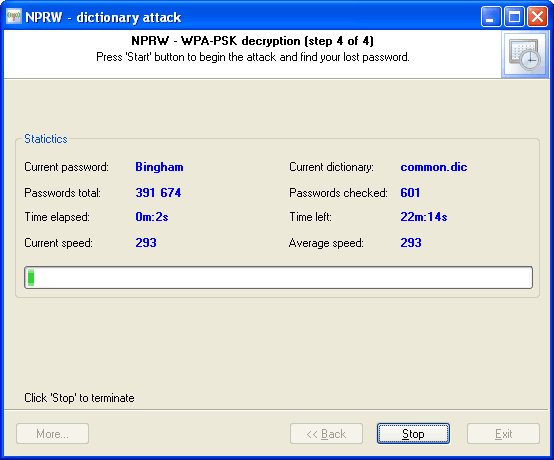

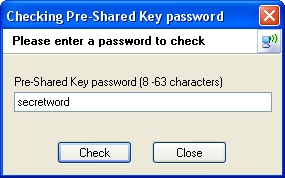

В одной из последних версий программы появилась возможность проводить полноценную атаку на пароли WPAPSK. Однако скорость перебора при этом, даже в оптимизированном варианте, не превышает нескольких сотен паролей в секунду. Тем не менее, на момент написания этой документации, реализация алгоритма перебора паролей WPA-PSK в программе Network Password Recovery Wizard, была самой быстрой (для CPU) из всех известных автору.

И в качестве последней надежды, можно попробовать проверить пароль вручную.

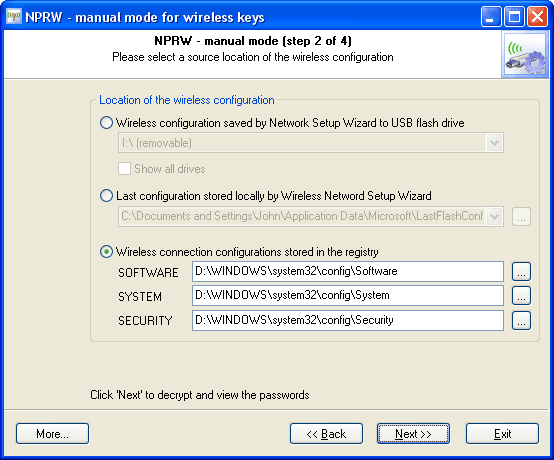

Чтобы расшифровать сохраненные пароли беспроводной сети в ручном режиме, надо в первую очередь указать их месторасположение:

-

Съемный носитель. Настройка беспроводной сети может храниться на USB флэшке или другом съемном носителе информации, например на дискете. Если вы выбрали эту опцию, то из выпадающего списка вам будет предложено выбрать один из возможных устройств с сохраненными и зашифрованными данными. Если после выбора диска кнопка 'Next >>' остается неактивной, то это значит, что необходимая информация найдена не была. Для расшифровки из этой конфигурации, дополнительной информации не требуется.

-

Wireless Flash Configiration - последняя конфигурация, которая 'предусмотрительно' сохраняется мастером настройки беспроводной сети Windows. Обычно это файл с именем LastFlashConfig.WFC, который находится в каталоге С:\ Documents and Settings\ %USER%\ Application Data\ Microsoft. Network Password Recovery Wizard автоматически производит поиск доступных конфигураций во всех профилях локальных пользователей вашего компьютера.

-

И, наконец, реестр Windows, в котором система хранит пароли к беспроводным подключениям. Если вы выбрали данное месторасположение, то дальнейшая расшифровка возможна только при наличии трех файлов реестра Windows: SOFTWARE, SYSTEM и SECURITY. SYSTEM - для расшифровки SYSKEY. SYSKEY и SECURITY для расшифровки пароля системной учетной записи Windows. И SOFTWARE, где непосредственно хранятся зашифрованные данные.

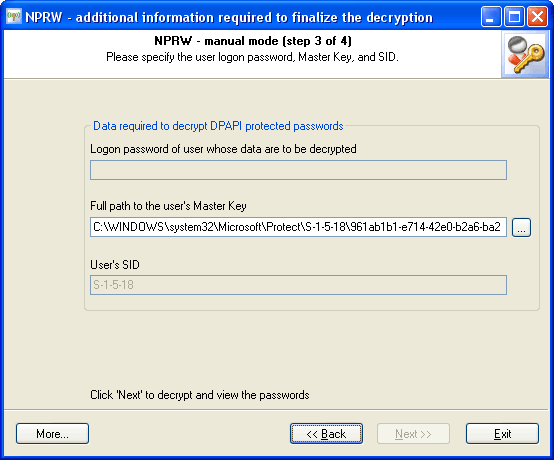

Кроме того, после выбора файлов реестра, на третьем шаге мастера программы вам необходимо будет указать путь к Мастер Ключу системной учетной записи. Обычно это файл C:\ WINDOWS\ system32\ Microsoft\ Protect\ S-1-5-18\ xxx. Где xxx - уникальное имя ключа. Ничего страшного, если вы указали неверное имя, NPRW попытается найти правильный ключ (обычно их несколько) самостоятельно.